Imagínese que una pareja se divorcia y uno de ellos quiere saber lo que sigue haciendo el otro. Es perfectamente posible por culpa de un fallo que ha podido exponer a cuarenta millones de personas.

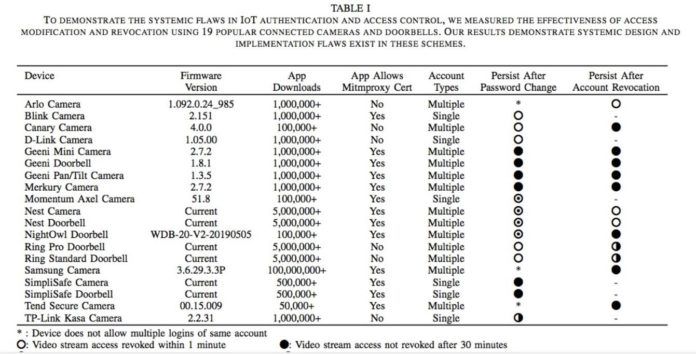

Un estudiante de informática de la Universidad de Florida llamado Blake Janes ha descubierto unos fallos sistemáticos en las cámaras de seguridad y timbres inteligentes deNest, Ring, Simplisafe, Samsungy ocho empresas más:Blink, Canary, D-Link, Merkury, Momentum Axel, NightOwl y TP-Link. Estos fallos permiten que una cuenta compartida que haya sido supuestamente eliminada permanezca activa y con total acceso a las transmisiones de vídeo. Esto permite que los hackers puedan acceder al sistema y grabar audio y vídeo, sin que los dueños de los dispositivos se enteren. La noticia la publica Noticias de Seguridad Informática.

Este hallazgo fue publicado por Blake Janes, que ha colaborado con Heather Crawford y TJ OConnorenen un estudio que lleva por título: “Historia interminable: Fallas de diseño de autenticación y control de acceso en dispositivos IoT compartidos”. Terrence O 'Connor es presidente del programa de ciberseguridad y Heather Crawford, profesora asistente en ingeniería informática y ciencias.

He aquí parte del texto traducido:

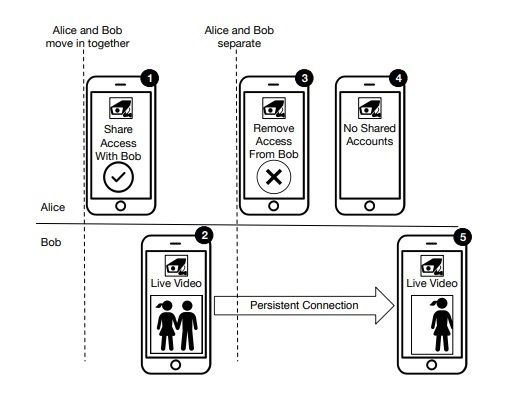

“Piense en esto: una pareja que compartía el mismo hogar se divorcia; ambos cuentan con acceso a su sistema de vigilancia. El sujeto A elimina el acceso del sujeto B, aunque esta acción no se replica en el smartphone del sujeto B. Esto quiere decir que, a pesar de que el sujeto A revoque otros accesos y restablezca la contraseña para acceder al dispositivo, el sujeto B aún contará con acceso a los datos de la cámara, incluyendo la transmisión de audio y video”. El panorama no puede ser más desolador.Es un hackeo muy fácil, que no requiere de conocimientos muy sofisticados para poder acceder a las transmisiones de las cámaras. Con una interfaz de usuario basta.

¿Qué hacer si tengo una de las cámaras vulnerables?

Samsung y Ring ya han anunciado que corregirán la falla en colaboración con los tres estudiantes que cobrarán probablemente los tres mil dólares que prometió Google a cualquier hacker ético que encontrara un fallo adicional en Nest.

Una de las causas de este fallo de seguridad es que los fabricantesdiseñaron sus sistemas para que los usuarios no tuvieran que responder repetidamente a las solicitudes de acceso, lo que podría ser molesto y llevarlos a desactivar ese control de seguridad o abandonar la cámara por completo.

Aunque las correcciones se originarán con los fabricantes, si tiene una de las cámaras mencionadas anteriormente, es importante ejecutar la última actualización del Firmware. Los clientes preocupados por su privacidad, después de eliminar usuarios adicionales, siempre deben cambiar sus contraseñas y apagar y encender sus cámaras.