Se va incrementando el número de consultas para saber si una foto en un blog, un correo electrónico, una red social, una web, un dron, un terminal telefónico o un WhatsApp es falsa o verdadera, si está modificada, si es un montaje fotográfico, etc.

Como perito informatico, si te han borrado de tu base de datos palabras como "pensé", "creí" o "imaginé", confía en tu profesionalidad y deontología, con lo que has de comprobar y verificar cada metadato del archivo digital. La manipulación tecnológica de los pixeles de los archivos digitales multimedia puede ser algo gracioso, pero en nuestro trabajo, es capaz de crear controversias que pueden acabar en un litigio.

Existen programas que generan noticias falsas que se cuelgan en redes sociales, sobre todo, y llegan a confundir a muchas personas, máxime cuando se acompaña de una fotografía manipulada de un sitio, persona o incidente determinado que esté de moda, se hace más difícil detectar si es o no falsa, ya que reaccionamos de manera visceral y al momento ante una imagen que pueda perturbarles, antes de analizarla, tal vez porque somos latinos, o simplemente porque no tiene los conocimientos adecuados para comprobar su autenticidad, llegando a convertirse en virales, alcanzando así el objetivo del manipulador fotográfico.

Cada vez aumenta más el número de fotografías falsas, trucadas, descontextualizadas, fotomontajes, recortadas o reacondicionadas de manera intencionada y existen aplicaciones para realizar fotomontajes, collages, fakes…, con lo que antes debemos de investigar si es o no real, comprobando la autenticidad.

Modificar la prueba electrónica es sumamente fácil, alterar una fotografía digital es tan “complicado” como abrirla con cualquier programa de edición y poner el contenido que queramos. Existen multitud de programas y aplicaciones de bajo coste para manipular de mil maneras una fotografía digital.

La evidencia digital es un reto para los investigadores digitales, ya que posee unas características nada fáciles para su estudio y que muchas veces, si no se trabaja con los técnicos, medios y formas adecuadas, puede irse al traste nuestra finalidad procesal.

Sin evidencias digitales demostrables e inviolables, no tiene razón el 80% del trabajo de un investigador digital

Si las estudiamos a fondo las evidencias digitales, poseen como características fundamentales las siguientes:

- Volátiles

- Anónimas

- Duplicables

- Alterables

- Eliminables

Los peritos informáticos son conscientes de la volatilidad de estos archivos, con lo que comienzan con un protocolo controlado para la valoración de la evidencia, rellenando el cronograma de los pasos y herramientas que vamos utilizando, evitando alteraciones o contaminaciones.

Al tratarse de una evidencia digital, tenemos que dar los siguientes pasos:

- Extraer el archivo digital asegurando la Cadena de Custodia.

- Analizarlo mediante un programa de lectura de metadatos de manera científica, anotando los datos necesarios para elaborar nuestro informe que ha de contener: identificación del autor de la fotografía, día y hora de la creación, coordenadas geográficas, formato del archivo, programa utilizado, dispositivo utilizado, comprobar si ha habido modificaciones.

- Verificar en Google imágenes, si se encuentra en alguna biblioteca, anotando: tamaño de la imagen o paginas en donde aparece.

- Comprobar si se ha subido a la red aportando día, hora, buscador, red social….

- Salvaguardar la evidencia con su hash.

Sigue leyendo si quieres saber otros factores a tener en cuenta: desde matrículas de coche a la orografía del terreno y algunas herramientas

Otros factores a tener en cuenta

Todo perito informatico de la ANTPJI tiene, además de perspicacia y capacidad de deducción, conocimientos adecuados y habilidades para analizar archivos multimedia, sabiendo que lo que hay que hacer en primer lugar es un examen visual del archivo fotográfico observando el contexto con especial atención sobre detalles que aparecen en la fotografía, como matrículas de coches, carteles, el idioma que se utiñliza en los mismos, la climatología que concuerda utilizando Wolfram Alfa o la orografía del terreno con lo que debes de comprobarlo con aplicaciones como imágenes satelites de Google o el servicio gratuito Streetview y comparar el paisaje.

Si el análisis es desde la parte interesada, solicita el dispositivo desde donde se realizó, ya que es en el único sitio donde están los metadatos, en el momento que se exporta la fotografía. Solo exportamos pixeles, no metadatos.

La mayoría de los terminales telefónicos y de cámaras de fotos digitales guardan programas de geolocalización de la foto, como se tomó la foto, si se usó flash, el día y la hora que se tomó, su ubicación. Amplía la imagen al máximo, cualquier dispositivo actual realiza fotografías de alta resolución, con lo que, si notas algún problema en la resolución, observa detenidamente y ten cautela.

Observa detenidamente todos los objetos de la fotografía, identificando los que pueden ser pegados como una guitarra sujetando un lavabo. En fotografías manipuladas, olvidan detalles de borrar elementos que identifican el lugar, la fecha, el año… Imagina la foto en movimiento, si hay un fuego, tiene que haber humo. Las luces tanto de día como de noche te pueden dar muchas pistas de la veracidad de la foto.

Sigue leyendo para conocer la problemática de los metadatos

La problemática de los metadatos

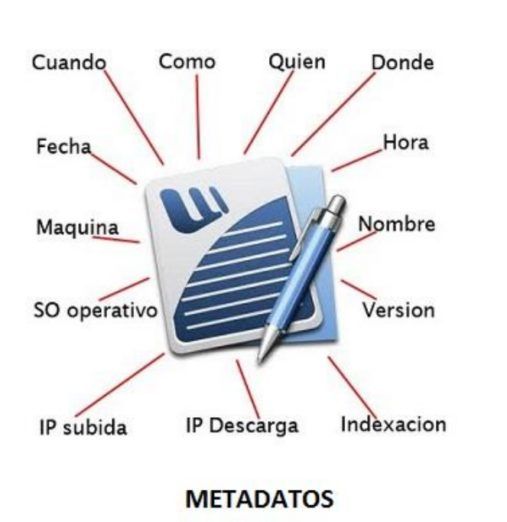

Cuando vectorizamos una imagen, la resolución de los pixeles no se hace de manera profesional, con lo que hemos de fijarnos en los recortes y/o trazos de las áreas más complicadas como el pelo. Es complicado realizar trazos rectos y contoneados. Continuamos el examen forense con la lectura de los metadatos, que son los datos asociados definidos por el estándar Exif. Estas etiquetas incluyen todo tipo de información sobre la imagen, sirviendo a los peritos e investigadores digitales para interpretar la información e identificación del contenido, velocidad del obturador, modelo de dispositivo desde donde se realizó, tamaño, resolución, hora y fecha, si estaba activo el GPS, distancia focal, condiciones, historia, disponibilidad, ubicación, derechos de autor…

Recuerdo que hace nueve años solicitamos en varias ocasiones la eliminación de los metadatos en la red social Facebook, porque del estudio de las periciales que realizábamos observábamos que los cibercriminales utilizaban los metadatos para geolocalizar a sus víctimas. Existen varios programas para la lectura de metadatos, desde lo más elemental en todos los sistemas operativos, hasta las versiones de pago que arrojan infinidad de datos.

Las cámaras digitales incorporan datos “invisibles” dentro del archivo de imagen. Si bien no se puede ver la información en la imagen, acceder a ella es fácil usando un editor de fotos, o incluso un software gratuito en línea. De manera profesional, hay plataforma de comprobadores de contenido, verificación de fotografías, logotipos e incluso para el registro y localización de cámaras fotográficas, creando una alerta si suben alguna foto a la red de la cámara sustraída.

Sigue leyendo, si quieres ver la ubicacion y coordenadas de una fotografía desde Windows 10

¿Cómo ver la ubicación y coordenadas de una fotografía desde Windows 10?

Hay varias formas de ver la ubicación y coordenadas de una fotografía desde Windows 10, abriendo la foto con el visor de fotos, clicando la foto y pinchando en información del archivo, incluyendo la ubicación y un pequeño mapa que puedes manipular directamente ahí. Si quieres verlo en grande, haz clic en "abrir mapa". Se abre en la aplicación de Mapas de Windows.

En los teléfonos inteligentes, viendo la foto desde Google Fotos, toca en la pantalla para que se muestren los botones y luego toca en el botón de información (la "i" en un círculo), verificando los metadatos que se han incluido en la foto.

Abajo del todo se muestra la ubicación en el mapa, con un marcador en el punto exacto al que apuntan las coordenadas. Si tocas en este mapa, se abre Google Maps.

Photoshop es una herramienta muy común y las fotos manipuladas son mucho más difíciles de detectar. El primer paso para chequear una foto es hacer una búsqueda inversa, para saber si fue publicada antes y si ya fue verificada.

Desde una computadora se puede hacer con clic derecho sobre la imagen y seleccionar la opción “Buscar imagen en Google”. La mayoría de los archivos de fotografías están en JPEG, estándar de compresión; es decir, todas las imágenes JPEG están comprimidas para ocupar menos espacio.

Cada vez que compartimos un JPEG en Internet la imagen se vuelve a comprimir. La compresión causa desperfectos (artefactos) que normalmente se distribuyen de forma homogénea por toda la imagen.

Si la foto ha sido modificada con Photoshop o una herramienta similar, pueden producirse diferencias en el nivel de compresión de algunas zonas. Si esto ocurre, un análisis forense de la imagen dejará al descubierto el engaño. Existen herramientas automatizadas que ayudan a analizar el nivel de error de una imagen para descubrir superficies, texturas y bordes con diferencias de contraste que no encajan muy bien con el resto de la foto.

Sigue leyendo, si lo quieres saber todo sobre los principales programas de análisis forense

Principales programas de análisis forense

Destacamos los programas de análisis forense relacionados con la investigación de una fotografía digital:

- Exiftoolgui. Es un programa que permite crear, modificar o eliminar los metadatos de archivos digitales como fotografías o imágenes, ofreciendo información incrustada de metadatos como: tipo de cámara, fecha de captura, resolución, configuración de la cámara, etc., pudiendo incluir las coordenadas GPS desde donde se tomó la foto. https://app.box.com/v/exiftoolgui https://www.downloadsource.es/1773185/exiftoolgui/

- FAW FORENSIC ADQUISICION WEBSITE. El primer navegador forense de referencia para la adquisición forense de páginas web.

- Fotoforensics. Permite seleccionar el archivo o la URL, si estuvieran las imágenes en el portal o en una red social. Obteniendo información relevante como QuickImageComment, nos permite editar o eliminar los metadatos de fotografías Calibre, que habilita para la modificación de los metadatos de distintos tipos de archivos de texto (.doc, .mobi, . pdf, entre otros)

- Geocam. Realiza fotografías con las coordenadas GPS, texto y logo personalizado. Las funciones hash criptográficas son aquellas que cifran una entrada y actúan de forma parecida a las funciones hash, ya que comprimen la entrada a una salida de menor longitud y son fáciles de calcular. http://www.nirsoft.net/utils/hash_my_files.html

Sigue leyendo si quieres saber qué es lo que hay que hacer con las fotos RAW

Lo que hay que hacer con las fotos RAW

Con las fotos RAW se puede hacer un seguimiento de los ajustes realizados en las imágenes. Detectar una foto RAW manipulada es más simple que mirando un archivo JPEG alterado.

Y como el tipo de archivo RAW difiere entre las cámaras, un simple “guardar como” resulta ineficaz. Si navegas por Internet, puedes comprobar si las fotos son verdaderas o falsas, descargándote el navegador Chrome y en aplicaciones seleccionar Invid, solo has de pinchar el ratón en la imagen y pinchar en el icono de InVid. Te saldrá un desplegable, con pestañas como “Imagen Magnifier”, con lo que tendrás una lupa para apreciar los detalles de la foto, “Imagen Forensis” con los que podrás obtener datos sobre la fuente, metadatos o pixeles ocultos.

Realiza una búsqueda inversa de imágenes, ya que los manipuladores de fotografías generalmente no usan una foto original propia para cambiarla, sino que extraen una imagen que encontraron en la web y la modifican. Eso hace que detectar la falsificación sea más fácil, porque es posible rastrear la foto original usando una búsqueda inversa de imágenes en Google reverse image search.

Abre la foto y haz clic en el botón derecho de tu mouse o pad táctil (o presiona la tecla Control y haz clic en una Mac) y selecciona la opción “copiar enlace” del menú. Dirígete a Google, haz clic en “Imágenes” para abrir la búsqueda de imágenes, y luego haz clic en el ícono de la cámara en el campo de búsqueda. Esto abre la función de “buscar por imagen’, donde puedes pegar (paste) el URL de la imagen que copiaste previamente. Luego, simplemente haz clic en “Buscar por imagen”. En los resultados de búsqueda, haz clic en “Imágenes visualmente similares”.

Ahora, busca imágenes parecidas que no sean exactamente las mismas que las de la foto en cuestión. Si seguimos el proceso en la imagen de Seahawks, se puede ver la fotografía original dentro de los primeros resultados.

Google también utiliza metadatos sobre la imagen, como descripción, para afinar la búsqueda.

- TinEye Reverse Image. Es un sitio especializado en búsquedas inversas. Al subir una imagen, TinEye crea una “firma digital o huella digital única y compacta” y la compara con las más de 41.5 mil millones de imágenes disponibles en la web y que han sido indexadas por sus motores de búsqueda. Es más preciso que la herramienta de Google, porque incluso el resultado puede coincidir con versiones muy editadas de las imágenes. Puedes descubrir el origen de una fotografía, encontrar versiones de mayor resolución, descubrir versiones modificadas o identificar imágenes que estén haciendo uso de esta fotografía, entre otros.

- Fake News Debunker. Es un complemento que puedes instalar en navegadores Chrome y Firefox y que ha sido diseñado por el INVID Project, una iniciativa surgida al alero del programa de innovación Horizon 2020 de la Unión Europea, y por la plataforma de erificación WeVerify. Con esta herramienta, podrás obtener rápidamente información contextual sobre videos publicados en Facebook, Twitter y Youtube, realizar búsquedas de imágenes inversas en los motores de búsqueda de Google, Yandex, Bing, Tineye, Baidu o Karma Decay (para Reddit), fragmentar videos para una revisión más detallada, leer metadatos y aplicar filtros, entre otras funciones.

- Serelay Idem. Si bien esta aplicación de origen británico está diseñada para que creadores protejan de imágenes o videos, se ha transformado en una herramienta útil para comprobar la veracidad del contenido que circula en redes sociales. Cuando un usuario sube una imagen o video a la plataforma, Serelay agrega una capa adicional de metadatos para darle un sello de autenticidad, pero no almacena el contenido. “Solo tomamos la información que necesitamos, como ubicación y señales cercanas de wifi, para verificar fotos y videos y marcarlos como autenticados, por lo que si aparecen en un contexto diferente, todos lo sabrán”.

- Truepic Vision. Fundada en 2015 con el objetivo de desenmascarar a estafadores de Craiglist y de sitios de citas, Truepic es otra aplicación que permite otorgar un sello de autenticidad a las imágenes, a través de una marca de agua y metadatos, como la hora, la fecha y el lugar donde se realizó la captura. A diferencia de Serelay, cuando tomas una fotografía o grabas un video a través de la app de Truepic conserva una copia, lo que permitirá a otros usuarios comprobar si ha habido modificaciones. Cualquier persona podrá buscar la foto original para comprobar si es auténtica.

¿Y qué pasa con el archivo de Twitter? Algunos trucos y el buscador WolframAlpha

El archivo de Twitter está disponible a través de su buscador y has de aprender algunos atajos:

- Uso de comillas: Las búsquedas entre comillas, como “agresión en Madrid”, devuelven tuits que dicen textualmente esa frase

- El operador O: Las búsquedas con “O”, como “manifestación O protesta”, devolverán resultados con una u otra palabra.

- El operador: La búsqueda “buenos -días” mostrará los tuits que contengan “buenos”, pero no lleven la palabra “días”.

- Filtro por fechas: “Policía since:2010-12-27” mostrará los tuits que contengan la palabra “policía” desde esa fecha. “policía until:2010-12-27”, mostrará los tuits anteriores a esa fecha.

- Adjuntos: “Es falso filter:links” mostrará los tuits que contengan “es falso” y al mismo tiempo vayan asociados a un enlace. Lo mismo con “filter:images” para imágenes o “filter:videos” para vídeos.

- Geolocalización: Si a la búsqueda “manifestación” añades “near: Bogotá”, te mostrará los tuits localizados en la capital de Colombia.

- Los smileys: Una búsqueda seguida de “:(” mostrará los tuits con una actitud negativa. Ocurrirá lo contrario si añades “:)”

- “From” y “to”: La búsqueda “from:GizmodoES fake” devolverá todos los tuits que contengan la palabra fake en la cuenta de Gizmodo en Español. Si cambias “from” por “to”, buscará los mensajes enviados a Gizmodo. Siempre tenemos que tener fuentes para contrastar los datos como el buscador WolframAlpha, y pregúntale lo más disparatado como el tiempo en un determinado lugar, costumbres o quien estaba en el Himalaya el 12 de octubre.

Angel Bahamontes es presidente y fundador de la Asociación Nacional de Tasadores y Peritos Judiciales Informáticos.