La compañía de ciberseguridad Avast ha anunciado este miércoles que en el mes de enero se dispararon las estafas de sextorsión y se registraron más de medio de millón de intentos de este tipo de ataques. Según indica la compañía, la mayoría iban dirigidos a usuarios de habla inglesa en Reino Unido y los Estados Unidos. No obstante, advierte que los investigadores de Avast Threat Labs detectaron hasta 36.759 ataques de sextorsión en España.

En un comunicado, Avast explica que las campañas de extorsión sexual consisten en correos electrónicos que afirman haber grabado al usuario durante sus momentos sexuales privados, y amenazan con hacerlos públicos a menos que pague una suma de dinero al atacante. Los investigadores de la compañía aconsejan a la gente que mantenga la calma y que ignore los e-mails de sextorsión en lugar de reaccionar ante ellos, ya que comúnmente son afirmaciones falsas.

"Las estafas de sextorsión son peligrosas e intimidantes, e incluso pueden tener consecuencias trágicas que lleguen a provocar el suicidio de las personas afectadas. Durante la Covid-19, los ciberdelincuentes han visto una gran oportunidad para llevar a cabo con éxito este tipo de ataques, ya que la gente pasa más tiempo en 'Zoom' y delante de su ordenador", ha declarado Luis Corrons, Security Evangelist de Avast. "A pesar del miedo que puedan dar estos correos electrónicos, instamos a la gente a mantener la calma si reciben un mensaje de este tipo y a ignorarlo, ya que no es más que una artimaña de los ciberdelincuentes que intentan hacerse con su dinero".

La campaña de sextorsión más frecuente explota el auge de 'Zoom'

Avast señalado que la campaña de sextorsión más común consiste en aprovechar el gran aumento de uso que ha experimentado Zoom durante la pandemia de la Covid, y asegurar falsamente que los atacantes han accedido al dispositivo y a la cámara del usuario.

Los autores de la amenaza afirman en un correo electrónico que han aprovechado las vulnerabilidades de la aplicación Zoom para acceder al dispositivo y a la cámara del usuario. Sin embargo, Avast asegura que no ha detectado ninguna vulnerabilidad real en Zoom y que, durante las pasadas Navidades, observó un repunte de este tipo de campañas.

"El correo electrónico también menciona un 'acto sexual grabado', y que el atacante ha accedido a 'información sensible' que puede causar un 'terrible daño a la reputación' a menos que se realice un pago de 2.000 dólares en Bitcoins. Una característica distintiva de esta campaña es que los correos electrónicos parecen enviados desde la propia dirección de correo electrónico del usuario. Sin embargo, solo el nombre del remitente que se muestra ha sido modificado, y al hacer clic en él se revela su verdadera dirección de correo electrónico", detalla la firma de ciberseguridad.

La segunda campaña más común

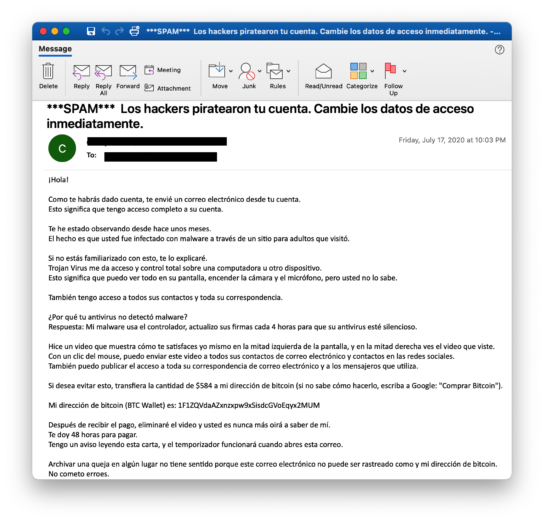

Avast también señala que la segunda campaña más frecuente es aquella en la que se envía un correo electrónico que afirma que hace unos meses se instaló un troyano en el ordenador de la víctima, que grabó todos sus movimientos con el micrófono y la cámara web. Además, también asegura haber extraído todos los datos del dispositivo, incluidos los contactos, las interacciones en redes sociales y los chats. Los ciberdelincuentes exigen un rescate en criptomonedas y adjuntan una nota con un falso "temporizador" que arranca una vez que la víctima recibe el e-mail, para así establecer un plazo para el rescate.

"Como en la campaña de 'Zoom', todas estas amenazas son falsas. No hay troyanos indetectables, no se registra nada y los atacantes no tienen los datos que dicen poseer. El temporizador incluido en el correo electrónico es otra técnica de ingeniería social utilizada para presionar a las víctimas para que paguen", añadió Luis Corrons.

Según apunta la compañía, sus investigadores también han detectado otras campañas de sextorsión, algunas de ellas redactadas originalmente en distintos idiomas y con el contenido traducido automáticamente mediante una herramienta como Google Translate.

Cómo identificar correos electrónicos de sextorsión

En su comunicado, Avast también ha ofrecido las siguientes claves para reconocer los correos de sextorsión:

- Las estafas de extorsión sexual consisten en correos electrónicos que afirman falsamente haber grabado la pantalla y la cámara del usuario durante sus momentos íntimos.

- Los atacantes suelen enfatizar la humillación y la vergüenza para chantajear a la víctima y que les pague dinero, a menudo en criptomonedas como Bitcoins.

- Generalmente el lenguaje utilizado en estos emails es correcto pero, a veces, los atacantes parecen estar usando Google Translate para traducir el mensaje. Esto puede servir a los usuarios como un indicador de que el mensaje no es de fiar.

- En algunos casos, el correo electrónico parece enviado por la propia víctima, pero el verdadero remitente puede descubrirse fácilmente haciendo clic sobre su nombre, con lo que se mostrará la verdadera dirección de correo electrónico desde la que se envió el mensaje.

- Los atacantes pueden conocer contraseñas antiguas y filtradas del usuario y utilizarlas para hacer más creíble el mensaje. No obstante, hay que saber que las contraseñas filtradas se venden en la dark web y los atacantes pueden tener fácil acceso a ellas y aprovecharlas para asustar más al usuario.

Cómo protegerse de los correos electrónicos de extorsión sexual

Además, Avast ha aportado estos consejos para protegerse de los correos electrónicos de extorsión sexual:

- Mantén la calma. En realidad, el atacante no posee ninguna grabación, y solo está utilizando técnicas de ingeniería social para asustarte y avergonzarte para que pagues.

- Trata el correo electrónico como lo harías con los correos de spam, ignorándolo. No respondas ni pagues ningún dinero.

- En caso de que el atacante haya incluido una contraseña antigua filtrada tuya, cambia tu contraseña actual por una larga y compleja, sino lo has hecho todavía.