Cualquiera que disfrute de las plataformas de películas en streaming debe estar alerta de una nueva campaña de phishing que aprovecha el enorme tirón de estos servicios con el objetivo de engañar a los usuarios para que instalen un malware que es capaz de robar sus datos personales. Así lo ha advertido Proofpoint, que descubrió esta campaña el pasado mes de mayo y que ha revelado que los ciberdelincuentes la pusieron en marcha tras llevar la ingeniería social al siguiente nivel en cuanto a creatividad: con la creación de una plataforma de streaming falsa llamada BravoMovies.

"Sí que habíamos visto ataques en los que se utilizaban conocidas marcas de streaming para phishing de credenciales, pero esto es algo totalmente nuevo. Nunca habíamos visto antes que los atacantes creasen de cero una plataforma fraudulenta de este tipo y de forma tan completa. Cada vez son más creativos en sus amenazas dados los esfuerzos de las organizaciones por detener amenazas de malware que, en muchos casos, pueden derivar en incidentes de ransomware", ha señalado Sherrod DeGrippo, directora sénior del equipo de Investigación y Detección de Proofpoint.

La campaña en sí se utiliza para difundir BazaLoader, un downloader en lenguaje de programación C++ que se usa para descargar y ejecutar módulos adicionales en el dispositivo de la víctima. La compañía de ciberseguridad lo observó por primera vez en abril de 2020 y actualmente sirve a numerosos ciberdelincuentes para realizar ataques disruptivos de malware, incluidos los ransomware Ryuk y Conti.

Proofpoint considera que existen muchas probabilidades de que haya una correlación entre los atacantes que distribuyen BazaLoader y quienes lo hacen con el malware Trickbot. Y de lo que no tiene duda la empresa es que tanto unos como otros continuarán utilizando estas elaboradas técnicas de ingeniería social en futuras campañas de amenazas.

La cadena de ataque de la última campaña de BazaLoader en "BravoMovies"

Tal y como explica Proofpoint, la última campaña de BazaLoader comienza cuando las potenciales víctimas reciben un correo electrónico en el que se les indica que se habían suscrito a BravoMovies para una prueba gratuita de 30 días y que una vez que concluya se les cobrará la tarifa mensual de 39,99 dólares al mes a menos que cancelen su suscripción.

Estos correos electrónicos de phishing pueden proceder de varios remitentes y van encabezados con asuntos como: "Su período de prueba M0012064753012345 expirará pronto. ¡Afortunadamente, tomó la decisión de quedarse con nosotros!", o "¡La etapa de demostración ha expirado! ¡Su cuenta # M0272028060812345 se transferirá automáticamente al plan premium!".

Los e-mails también incluyen referencias a la empresa BravoMovies y un número de teléfono al que los usuarios pueden llamar si desean anular su suscripción. En caso de que lo haga, una persona real que se hace pasar por un representante de servicio de atención al cliente le dirige a la web de BravoMovies, que aparentemente es una plataforma de streaming real con portada de películas, un FAQ, detalle de precios e incluso la supuesta prueba gratuita. La web es una representación muy convincente, aunque los carteles de las películas que presenta son falsos.

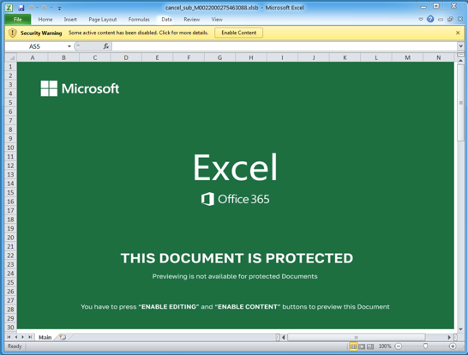

Una vez que el usuario visita la web, es dirigido a la sección de preguntas frecuentes y se le indica que siga las instrucciones para darse de baja a través de la página de cancelación. En esta web se pide a la víctima que introduzca algunos datos personales y que descargue una hoja de cálculo de Excel que marca el fin del ataque. Al abrirla, Excel les pide que "activen el contenido", y a partir de ahí se empiezan a ejecutar macros que descargan el malware BazaLoader.

"BazaLoader, un fraude más personalizado"

Pese a la cantidad de acciones que se requería al usuario, lo cual disminuye las posibilidades de que complete el ataque con éxito, este enrevesado sistema ayudaba a los atacantes a eludir sistemas automáticos de detección de amenazas que advierten únicamente de enlaces o archivos adjuntos maliciosos en e-mails.

Según DeGrippo, "estas estafas relacionadas con un supuesto soporte técnico existen desde hace años, pero en el caso de BazaLoader se trata de un fraude más personalizado que utiliza el correo electrónico como cebo inicial".

Esta no es la primera vez que Proofpoint detecta campañas de phishing de BazaLoader que han requerido una significativa interacción humana, incluido el supuesto personal de servicio al cliente telefónico, para desencadenar la descarga de malware. Los investigadores de la compañía han bautizado a este método de atención al cliente como BazarCall y las campañas que han observado anteriormente incluían servicios farmacéuticos por suscripción y pedidos de flores y lencería.