Las fuerzas policiales de una docena de países han asestado un nuevo y duro golpe al prolífico grupo de ransomware LockBit, vinculado a Rusia y uno de los más peligrosos y activos en los últimos años.

La operación internacional, coordinada por Europol, ha contado con la participación de la Unidad Central Operativa (UCO) de la Guardia Civil, la cual ha jugado un papel crucial al detener a uno de los principales responsables de la infraestructura de LockBit, en uno de los cuatro nuevos arrestos que han resultado de este operativo

Según ha informado la propia Guardia Civil, el detenido es una "pieza clave" de LockBit, "pionero en la explotación de los modelos de ransomware como servicio (ransomware-as-a-service), que facilitaron el crecimiento del cibercrimen haciéndolo accesible a personas sin conocimientos técnicos avanzados". Más concretamente, su rol era administrar un proveedor de servicios utilizado por la organización cibercriminal, con el que se habrían cometido ciberataques en más de 120 países a 2.500 empresas, personas e instituciones. Este proveedor, conocido como "Bullet Proof Hosting", ofrecía anonimato y privacidad a sus clientes, y era frecuentemente mencionado y publicitado en foros de cibercriminales.

Fuentes de la investigación consultadas por Europa Press han apuntado que el detenido es natural de Bielorrusia y residente en Dubai. Su arresto tuvo lugar el pasado mes de mayo en el aeropuerto Adolfo Suárez Madrid-Barajas, donde se encontraba haciendo una escala desde Ibiza. Posteriormente, un juzgado ordenó la retirada de su pasaporte, aunque la medida cautelar ya se ha levantado a la espera del desarrollo de la investigación coordinada por Europol.

Con su detención, los agentes de la UCO han conseguido además acceder e incautar nueve servidores considerados relevantes de la infraestructura de LockBit. "Gracias a ello se obtuvo información relevante para identificar a los principales miembros y afiliados del grupo de ransomware, continuándose en la actualidad con el análisis de la información recabada", apunta la Guardia Civil.

Los otros tres arrestos. Y sanciones contra otros miembros

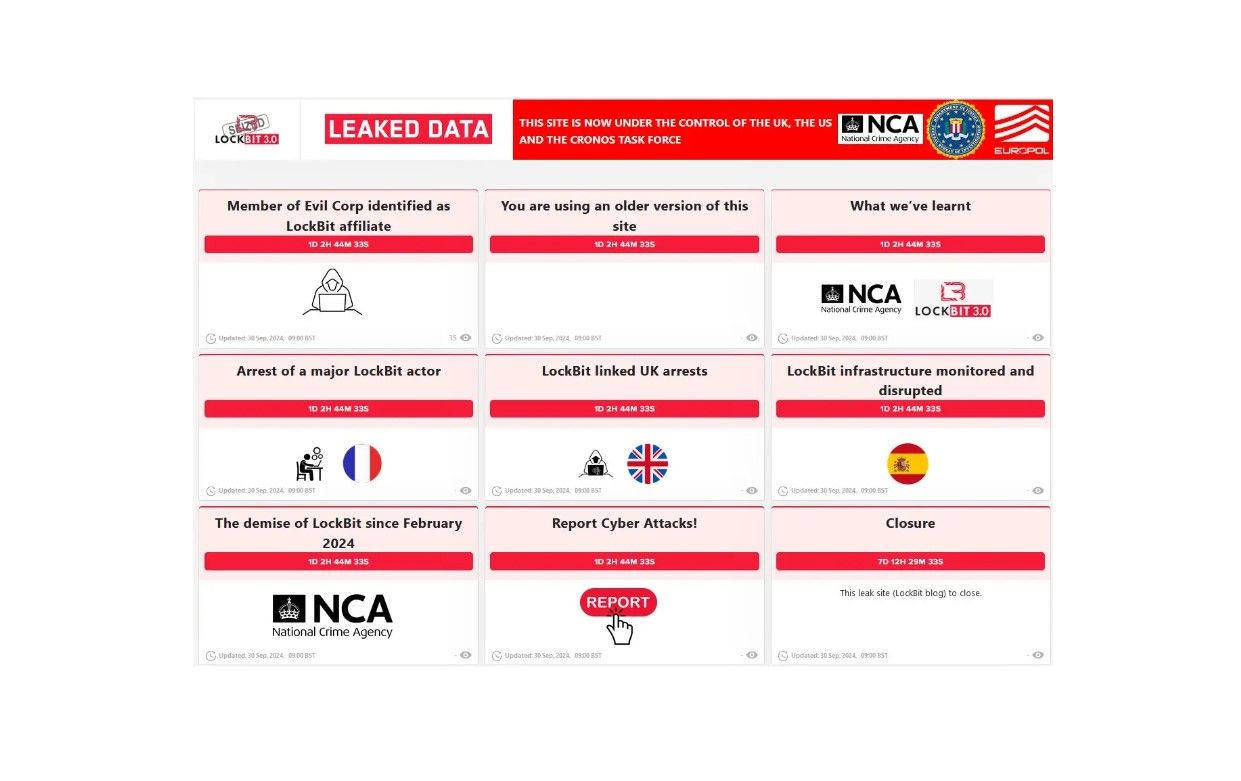

Europol también ha informado de este operativo internacional a través de un comunicado, donde lo califica como un esfuerzo colectivo de larga duración de las autoridades policiales de 12 países, Eurojust y su agencia policial y para "interrumpir de manera efectiva y a todos los niveles las operaciones criminales del grupo de ransomware LockBit". Según indica, se trata de la tercera fase de la Operación Cronos, que sigue a la interrupción masiva de la infraestructura de LockBit en febrero de 2024, así como a la gran serie de sanciones y acciones operativas que se llevaron a cabo contra los administradores de LockBit en mayo y los meses posteriores.

Esta tercera fase de la Operación Cronos ha conducido a otros tres arrestos, dos de ellas practicadas en el Reino Unido, contra personas que apoyaban la actividad de una filial de LockBit, y la otra realizada a petición de las autoridades francesas, de un supuesto desarrollador del grupo.

Además, Reino Unido, Estados Unidos y Australia han impuesto sanciones contra un actor que la Agencia Nacional contra el Crimen del Reino Unido había identificado como un afiliado prolífico de LockBit y fuertemente vinculado a Evil Corp, destaca Europol, y agrega.

"Esto último se produce después de la afirmación de LockBit de que los dos grupos de ransomware no trabajan juntos. El Reino Unido sancionó a otros quince ciudadanos rusos por su participación en las actividades delictivas de Evil Corp, mientras que Estados Unidos también sancionó a seis ciudadanos y Australia sancionó a dos".