El timo, que se produce por medio de un e-mail, con el asunto “Devolución Seguridad Social”, ha sido analizado por los expertos de Panda Security, desvelando así algunas de las claves que han facilitado el trabajo de los ciberdelincuentes. Como ya ha informado Escudo Digital, el timo en cuestión se realiza a través de correos electrónicos supuestamente enviados por la Seguridad Social en los que los ciberdelincuentes urgen a sus víctimas a recuperar la parte mal cobrada de un impuesto.

Todos los correos electrónicos enviados coinciden en que van a devolver a sus víctimas la misma cantidad de 345,76€, y todos ellos utilizan la misma falsa referencia ES-A80105W. Para obtener la devolución, los ciberdelincuentes instan a sus víctimas a acceder a un enlace que las conduce a un sitio web que simula con precisión la identidad corporativa de la Seguridad Social.

En opinión de los expertos, el “éxito” de este ciberataque reside en la llamada a la acción basada en la urgencia, porque el enlace tiene una fecha de caducidad muy cercana. Además, conviene tener en cuenta que detrás de este intento de estafa hay una serie de circunstancias que conviene tener en cuenta para casos similares al de “Devolución Seguridad Social” que ha desatado la alarma en días pasados.

“Se trata de una técnica muy utilizada entre los hackers para meter prisa a sus víctimas”, afirman expertos de PandaLabs. “Al igual que ocurre con las ofertas de marketing – añaden -, cuando vemos que un enlace tiene caducidad, las personas tendemos a realizar la acción que se nos requiere de una forma un poco más impulsiva, ya que la prisa nos apremia. De este modo, al pensar que tenemos poco tiempo para cobrar lo que la Seguridad Social nos está supuestamente devolviendo, bajamos la guardia por unos segundos”, explican.

“Esa pequeña fracción de tiempo es la única que necesitan los hackers para robar de nuestra cuenta corriente y, probablemente, para hacerse con nuestros datos de acceso”, advierte Hervé Lambert, Global Consumer Operations Manager de Panda Security. “Si a ello le sumamos el nerviosismo que están viviendo miles de personas afectadas por los ERTE, despidos y bajadas de sus ingresos como consecuencia de la crisis del coronavirus, hace que este timo sea todavía más efectivo”, añade.

Cómo detectar el timo antes de que sea tarde

Otro de los factores que hacen que este engaño sea creíble ymuy ‘exitoso’ para los cibercriminales es que se sirven de la difícil URL(dirección web) que tiene la página de la Seguridad Social para despistar a susvíctimas. Los “hackers han creado una página que podría parecer uno de lossubdominios por los que estamos acostumbrados a navegar cuando queremosrealizar un trámite administrativo por vía digital. Es fácil confundirse.

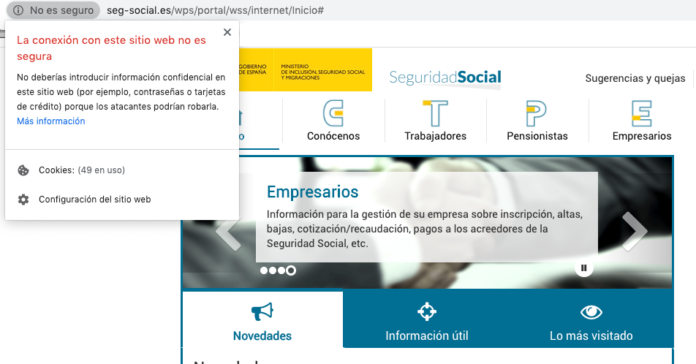

Para evitarlo, hay que tener muy en cuenta que la página web de la Seguridad Social es seg-social.es, mientras que la utilizada por los hackers hace ya unos días apunta realmente a un dominio que termina en “.gob.es”. No obstante, resulta relativamente fácil localizar el engaño en este tipo de ataques de phishing en los que se suplanta a la Seguridad Social.

Por inverosímil que parezca en un país de la Unión Europea, lapágina web de la Seguridad Social española no dispone del protocolo denavegación segura “SSL” en todo su sitio. Este certificado, del que adolecenuestra Seguridad Social en su “página de inicio” y en la mayor parte de sunavegación, sirve para hacer patente que la navegación entre nuestrodispositivo y el servidor está cifrada. Sin embargo, la web a la que enlazanlos ciberdelincuentes sí cuenta con el protocolo “https” que está visible alinicio del enlace que envían en su timo digital.

“A los expertos en ciberseguridad nos cuesta creer que lapágina web de un organismo público no cuente con medidas mínimas de seguridadcomo el certificado SSL, que sí es obligatorio para cualquier pyme que quieravender online. Por ello, creemos que ahora, más que nunca, debe crearse unconsenso entre las empresas privadas y los organismos públicos para concienciary predicar con el ejemplo de la ciberseguridad a toda la sociedad”, añadeHervé Lambert.

Otro de los puntos que nos debería hacer dudar de este emailo de los que podamos recibir en un futuro es la forma en la que se dirigen asus víctimas los delincuentes. Las formas también les delatan al suplantar laidentidad de la Seguridad Social. Esraro, raro, que un organismo público – sea la Seguridad Social o el InstitutoNacional de Estadística – llame “cliente” a un ciudadano, que es justo la formaen la que el susodicho email, que tanto ha dado que hablar, saluda a sus destinatarios.