María Laura Mosqueda es economista, master en economía y gestión de la innovación y transformaciones. Venezolana, tiene solo 33 años y puede presumir de haber encontrado un sistema rompedor y novedoso en la enseñanza de la ciberseguridad. La empresa que fundó hace tres años, TechHeroX, fue elegida por el INCIBE como una de las 10 mejores startups españolas en Ciberseguridad. Y en el mismo año fue seleccionada con siete equipos internacionales en el Programa Google for Startups Accelerator Spain. No puede pedir más en cuanto a éxito empresarial, y tiene el mérito de haber crecido de forma orgánica, gracias a los desembolsos de sus clientes. Cuando la montó recurrió a aportaciones de conocidos, amigos y familiares con el capital justo. Su historia tiene mucho que ver con la ciberseguridad, pero también con la creatividad y la sed de conocimientos que sabe transmitir a todos los que trabajan con ella y a sus clientes finales.

¿Cómo se te ocurrió formar TechHeroX?

Mientras estudiaba en la Universidad siempre tuve mucho interés por la innovación, y cuando acabé mis estudios estuve muchos años trabajando en una consultora estratégica tecnológica en la que abordé proyectos relacionados con el aprendizaje online. Y me di cuenta de que existía un problema, y es el gran dolor que provoca en muchas empresas el tema de las transformaciones obligatorias, todo lo que tienen que transmitir año tras año a los empleados y cuánto se aburren. Los contenidos son largos y poco atractivos, y a la gente lo que le apetece es formarse dónde y cuándo quiere.

¿Cuál es vuestro principal elemento diferenciador?

Contamos microhistorias que, por decirlo de alguna manera, metemos en el bolsillo de los trabajadores. El principal objetivo es que la formación no parezca formación, porque si lo parece la gente se aburre y pierde su utilidad. Esa es un poco la filosofía de nuestro sistema, y también la mía.

¿En qué consisten los cursos?

No hay bombardeo de mensajes, ni siquiera le llamamos curso, sino experiencias formativas, lo que buscamos es que el usuario experimente, estamos ante otra forma de aprendizaje. Y es muy útil en el caso de la ciberseguridad y protección de datos; y también en el de la Prevención del Blanqueo de Capitales y Prevención del Terrorismo. Son temas complicados, con una temática abstracta, pero que son obligatorias para una serie de empresas.

El tema de Prevención del Blanqueo de Capitales está de máxima actualidad... No solo por el caso de un conocido empresario del espectáculo sino por la reciente detención del propietario de una casa de subastas.

Sí, y es necesario que los empleados de cualquier entidad de crédito conozcan la normativa. Está estipulado por ley. Los dueños de estas empresas tienen que formar a todos y cada uno de sus empleados en estas materias. También las aseguradoras, las joyerías, los casinos, tiendas de antigüedades, inmobiliarias...

¿Cómo abordáis el diseño formativo en estos ámbitos?

Hay una parte que el usuario no ve, y son los fundamentos de toda experiencia formativa. Elaboramos antes que nada el diseño instruccional. Y en el caso de estas materias está basado en la generación de hábitos. Lo primero que hacemos es analizar cuál es la anatomía de un hábito, y en función de ello utilizamos recursos tecnológicos al servicio del aprendizaje para lograr los objetivos académicos que nos hemos planteado.

¿Quién crea las microhistorias?

Nuestros guionistas, son ellos quienes, de la mano de expertos en estas materias traducen los conocimientos a microhistorias que se embeben en diferentes recursos tecnológicos. Un ejemplo: un vídeo interactivo que obliga al profesional a tomar una decisión y así se valora el objetivo del aprendizaje, en función de que tome un camino u otro. También hay podcast, cartas digitales si es preciso memorizar. Es el caso de los diez hábitos imprescindibles para evitar un ataque de phishing. Disponemos también de infografías interactivas o chatbots cuando hay que tutorizar o narrar verticalmente una temática. Por ejemplo, en el caso de la ciberseguridad los chatbots se usan para hablar de lo que marca el Reglamento Europeo de Protección de Datos sobre procedimientos y tratamiento de los mismos.

Sigue leyendo si quieres saber de dónde viene la expresión "blanqueo de capitales", amén de otras muchas cosas más, igual de interesantes.

"En ciberseguridad utilizamos más analogías con la mitología griega del tipo '¿Cuál es el talón de Aquiles del software?' Si hablamos de ingeniería social hacemos analogía con el caballo de troya, y luego en el blanqueo de capitales utilizamos otro tipo de recursos. El mensaje fundamental en este ámbito es mirar hacia atrás, como los cangrejos. Si conoces el origen de los fondos puedes saber cuál será su destino".

¿Cómo son vuestros chatbots?

Se parece a WhatsApp, pero está dentro de nuestra plataforma. Nosotros tenemos una app que hemos desarrollado y esa app la adaptamos a la identidad corporativa de la empresa. Y dentro de esa app, se embeben todos los recursos. Lo importante es que tengan acceso a los episodios que se van abriendo progresivamente sobre las temáticas. No damos información de golpe, sino poquito a poco. Lo acompañamos de una estrategia de dinamización, es una campaña con pulls que te llegan al móvil donde se te explica que no es lo mismo spam que correo con phishing. Utilizamos la cercanía del móvil para una temática que requiere estar completamente actualizado, como en el caso de la ciberseguridad o el blanqueo de capitales. Un inciso, si tú vas a explicarle a un usuario qué es la Ley de Prevención de Blanqueo de capitales, lo mejor es que le expliques por qué se llama blanqueo de capitales

¡Cuéntanoslo!

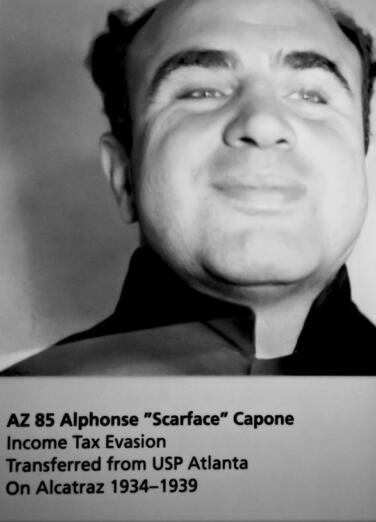

Le contamos la historia de AL Capone. En Chicago, se hizo dueño de una enorme cadena de lavanderías para depositar el dinero de origen criminal en los bancos como si procediera de la lavandería. Se trata de un recurso narrativo que sirve para explicar a la gente que significa blanqueo, y conseguir, a la vez, que no lo olviden. Y si estamos hablando con un agente asegurador o el personal de una tienda de antigüedades o el trabajador de un banco, podemos aplicar un significado ético que viene a resumirse así: "Puedes lograr un cambio en la sociedad. Puedes no darle servicio ni abrirle una cuenta a un personaje como este". Todos estos detalles consiguen que el usuario tenga una experiencia formativa mucho más amable.

¿Cuál es más ameno, el de Ciberseguridad o el de Blanqueo?

Se puede conseguir que sean los dos. En ciberseguridad utilizamos más analogías con la mitología griega. ¿Cuál es el talón de Aquiles del software? Si hablamos de ingeniería social hacemos analogía con el caballo de Troya, y luego en el blanqueo de capitales utilizamos otro tipo de recursos. El mensaje fundamental es mirar hacia atrás, como los cangrejos, sabiendo el origen de los fondos puedes saber cuál será su destino. Ahora está de moda el story telling, pero no lo usamos por eso, sino porque es la forma más efectiva que tenemos los humanos para comunicarnos y almacenar información a largo plazo.

¿Con qué tipo de guionistas contáis?

Con los mejores. Nuestros perfiles van desde publicistas hasta escritores.

¿Cuál es la principal dificultad a la que se enfrentan aquellos que quieren formar a los empleados en temas imprescindibles?

Que por muy importantes que sean compiten con tareas urgentes de los trabajadores. Las empresas formativas suelen hacer el trabajo, entregarlo y subirlo a la plataforma, y hasta luego... ¡No sirve! ¿Cómo se compite con esas tareas urgentes? Actuando como si se tratara de una campaña de comunicación dirigida al empleado, que es el cliente interno de las organizaciones. Y luego no solo importa el mensaje, sino también el medio con el que lo comunicas y cómo lo haces. Hay que plantear la formación como una extensión de los valores de tu marca. No le puedes decir a un empleado que nos estamos transformando digitalmente y vamos a tener la mejor empresa en el ámbito digital y darle la formación en slides. El discurso no es coherente.

Uno de vuestros clientes más importantes es Naturgy...

Con ellos no utilizamos el típico mensaje de "Bienvenidos al curso de ciberseguridad". Es más bien: "Bienvenidos al código naranja, porque queremos que te estés formando permanentemente, y tienes que estar alerta, pero sin el estrés de un código rojo, precavido pero sin la parálisis de un código amarillo, y sin la relajación del verde". A través de este paraguas creativo que es el código naranja que ya te indica un cierto sentido de urgencia, empezamos a desarrollar todo lo que es el programa. Usamos los recursos asíncronos de los que ya hemos hablado, desde videos interactivos, trivials, chatbots a cartas digitales como si fuesen un juego de memoria. Y luego usamos los recursos síncronos como las webinars, que para empresas tan grandes como Naturgy se han de hacer de forma online.

¿Cómo ha funcionado el programa?

El programa ha ido muy bien, las valoraciones, son muy altas, el 92 % de los usuarios ha valorado la metodología, y lo recomendaría. Y estos webinars han tenido un alto seguimiento dentro de Naturgy, precisamente porque la gente está buscando respuestas. No entienden muy bien lo que es la ciber, y cómo pueden ayudar a salvaguardarla, nosotros no entramos en el punto de vista técnico, nosotros no hacemos mucho énfasis en otras cosas muy importantes.

¿Cuál es la filosofía de vuestras webinars?

Si en los recursos asíncronos trabajábamos el aprendizaje, del tipo tú no puedes evitar un ataque de phishing sin saber lo que es, en las webinars complementamos la formación con expertos que no vienen a contarte lo que hay "detrás de la ciberseguridad", porque se dice que tú, humano, eres el eslabón más débil de la cadena, y resulta que no, nosotros te vamos a empoderar a través del autoconocimiento, te vamos a decir cuál es tu personalidad y tus sesgos cognitivos. Porque según eres, serás más o menos sensible a un ciberataque. Y usamos expertos en hacking psicológico, en perfilado y análisis forense. Entendiendo tu pensamiento emocional, vas a entender las técnicas de influencia y persuasión que pueden usar los hackers. Y el poder lo tendrás tú. No la empresa. Si tienes un sesgo de disponibilidad, por ejemplo, es muy posible que puedas abrirle la puerta a alguien en quien no se debe confiar, porque es un ciberdelincuente.

¿Pero el principal problema no son las prisas de los trabajadores, más que el Nosce te Ipsum?

Por eso aplicamos los diferentes sesgos. Y según tu personalidad serás más o menos vulnerable al ciberataque que utiliza la clonación de la web de un banco. Ahí entra el sesgo de confirmación, o bien el de disponibilidad, como lo que ocurre con las campañas disfrazadas de temas relacionados con Hacienda. Los hackers saben que la gente está esperando un e-mail, relacionado con esta temática, y piensan: me va a llegar y no me lo cuestiono porque está en la fecha en la que me va a llegar. Aquí le decimos a la gente: "Cuestiónate las cosas, porque además de los sesgos cognitivos está tu responsabilidad, puedes tener una personalidad con un nivel alto de extraversión a la que le va como anillo al dedo el ataque de phishing tipo oferta, tienes 30 minutos para decidirte. Te llega directamente a la "patata" porque eres como eres. Reaccionas a los inputs exteriores. También puedes ser una persona con un alto grado de introversión y serás más sensible a otros. Lo mismo le ocurre a los empáticos, que son muy sensibles a las ONGs falsas o al tipo del tipo tengo un primo que está en Uganda. La codicia también puede ser un elemento de vulnerabilidad.

Sigue leyendo si quieres saber a qué tipo de vulnerabilidades se enfrentan los CEOs en mayor medida, y la importancia de la enseñanza personalizada según sea el sesgo psicológico de cada persona

"Cuestiónate las cosas, porque además de los sesgos cognitivos está tu responsabilidad, puedes tener una personalidad con un nivel alto de extraversión a la que le va como anillo al dedo el ataque de phishing tipo oferta, tienes 30 minutos para decidirte. Te llega directamente a la "patata" porque eres como eres (...) Lo mismo le ocurre a los empáticos, que son muy sensibles a las ONGS falsas o al tiMo del tipo tengo un primo que está en Uganda... La codicia también puede ser un elemento de vulnerabilidad".

¿Buscáis que la gente cambie?

No. Buscamos que se entiendan a sí mismos, y que sepan lo que tienen que hacer para ser mucho menos vulnerables ante un ciberataque. Este enfoque no lo esperan para nada. Piensan: "¿Cómo?, pero si la ciberseguridad es tecnología". Y no, es mucho de psicología, y eso lo saben los hackers y por eso utilizan nuestras debilidades como seres humanos.

¿Cómo se protege a los CEOs?

Pertenecen a un target muy específico. Tanto los CEOs como los altos directivos. Aquí no hay un ataque masivo, sino del tipo: " a mí me interesa saber todo lo que pueda de esta persona", y recurren a sus redes sociales, les interesan detalles tan nimios aparentemente como si les gusta jugar o no al golf. Se pueden hacer muchas cosas con una información así. Cuando das información tan personalizada debes plantearte antes lo que estás haciendo. Pretendemos imbuirles una sospecha sana. No buscamos que entren en paranoia, sino que se cuestionen lo que hacen.

¿Recomendarías a un CEO que cuelgue la menor información privada en internet?

Hay que tener mucho cuidado con lo que se cuelga en redes sociales, seas quién seas. Estás dando información muy valiosa a terceros que pueden utilizarla para armar cualquier tipo de ciberataque o de fraude. Esto es ingeniería social, el hackeo psicológico. Le estás dando permiso a un hacker para que te hackee, básicamente, cuando pones a su disposición tu información.

¿Un consejo para todo tipo de sesgos y puestos?

Tengamos humildad para querer aprender. Hemos de entender que este no es un tema tecnológico solo, sino que depende mucho de nosotros mismos. Esto va dirigido también a los departamentos de IT, que están muy vinculados con la tecnología y se creen que se saben todos los trucos, y no.... este es un tema psicológico. Y todo es vulnerable, de una u otra manera, y hay que tener humildad y la mente abierta para poder aprender. Y algo que la gente ha de dejar de pensar es que sus datos no son importantes. Son muchos los que piensan: ¿Por qué alguien me va a hackear a mí? Bueno, tus datos quizás no son importantes, pero tú eres la vía para escalar privilegios dentro de una organización para llegar a dónde quiero. En el mejor de los casos van a venderlos en la Deep Web y se van a llevar un dinero por ello.

Llevo hablando contigo mucho rato y no has utilizado apenas anglicismos a pesar de que gran parte de tu formación la has recibido en inglés

Se abusa mucho de ellos porque es muy difícil explicar estos conceptos de una forma llana, para que la gente lo entienda. Y a veces son inevitables. La gente no se adapta al contexto. Nosotros no usamos tecnicismos ni anglicismos en nuestros cursos. A la gente no le importa si la última técnica se llama Deep Fake o Whalling, y lo van a olvidar. A la gente lo que le importa es cómo se las apañan para llegar a ellos y la forma de evitarlos. Por eso trabajamos con guionistas. No me parece mal que en contextos más técnicos se use y abuse de los anglicismos, pero si quieres llegar al usuario general, final, a ese 91% del que hablan en los ciberataques, que se produce por culpa de un error humano, tienes que hablar su lenguaje.

¿Cuándo os van a comprar? Ya sois más que una startup...

Llevamos tres años vendiendo nuestros servicios y tenemos un crecimiento orgánico importante en nuestros clientes, estamos focalizados en cumplir con nuestra misión. La compra si llega, llegó, pero estamos intentando que la gente aprenda, y transformar comportamientos, actitudes, y hábitos. Tenemos una misión.

¿Sois varios socios?

Soy yo la fundadora.

La combinación es explosiva: una carrera de ciencias, números, psicología, humanismo, tecnología... ¿Cómo se puede ser tan lista? ¿Eres más inteligente de lo normal?

No soy más lista de lo normal, ni mucho menos. Suena super cursi pero lo que me gusta es aprender. Siento mariposas en el estómago cada vez que aprendo. Y yo lo que quería es transmitir esa emoción a los demás cuando aprendiesen algo. Y además estoy convencida de que la formación, en el momento adecuado, puede generar un cambio de vida en las personas. Ya sea al evitar que sean víctimas de un ciberataque o cambiándole la perspectiva porque ha aprendido a tener control emocional. Porque nosotros trabajamos la temática de Ciberseguridad y Prevención del blanqueo de capitales porque tenemos estas licencias, pero tenemos otro tipo de contenidos, basados en la búsqueda de un propósito, como puede ser innovar. trabajamos con cualquier temática utilizando estas técnicas y metodología.

¿Empezasteis con lo más difícil?

Si, queríamos demostrar que funcionaba, pero se puede utilizar para re ilusionar a una plantilla, o conseguir determinados objetivos en cualquier tipo de empresa.

¿Cómo se consigue el capital para montar una empresa como la tuya?

Necesitaba el capital básico para las licencias, recurrí al capital semilla de amigos, familiares y conocidos. Lo básico, y luego el crecimiento ha sido orgánico, basándonos en los clientes, en la venta.

¿Cuántos empleados tienes?

Somos una empresa pequeña, pero sí tenemos muchos colaboradores, colaboramos con los mejores, estén donde estén. Son más de veinte, expertos en todas las materias, desde los que llevan la dirección académica de los cursos a los guionistas, los creadores de las microhistorias. Producimos vídeos, locutamos, realizamos gráficos, grabamos imágenes reales.

Descríbeme a tus guionistas, por favor.

Trabajamos con guionistas muy potentes. Para que te hagas una idea te contaré que tenemos hasta novelitas de novela negra: Estos van directo al tema de blanqueo de capitales.

¿De qué te sientes especialmente orgullosa?

Cuando alguien me ha dicho en una webinar que "este programa ha sido para mí como mi primera media maratón" o " he descubierto cosas que ni siquiera sabía que tenía dentro". Y me agrada que me digan que ha sido muy ameno.

¿Cómo llegaste al mundo de la ciberseguridad?

El reglamento europeo de protección de datos estaba a punto de aprobarse, había un oportunidad de negocio clara, y fui a por ella. Y me di cuenta de que iban a aburrir a la gente con la temática. Había que hacer algo y lo hice.

¿Qué recomendarías a las personas que quieren fundar una startup?

Emprender es lo mejor que he hecho hasta ahora, pero porque tengo esa pasión, que se va materializando. El placer que sientes cuando ves que esas ideas que tenías te las compran es indescriptible. Y quieres repetir. Es muy bonito. Yo les diría que tienen que sentir una pasión exagerada por lo que hacen. El día a día es muy duro, y a veces pierdes de vista los objetivos, minimizados ante los problemas. No lo permitas, que no tapen tus objetivos nunca.

¿Cómo desconectas? ¿Sabes conciliar?

A veces lo intento, pero mi desconexión consiste en aprender, leer un libro, acudir a una exposición de arte guiada. Mi vida es esto, pero hay que aprender a descansar para inspirarte y poder dar un servicio excelente. Hay que descansar. Lo importante es saber organizarte. Lo malo o lo bueno es que me llevo mi tablero de ideas a todas partes. Cuesta desconectar cuando tienes un propósito o una misión y quieres dar lo máximo de ti. En todas partes ves una oportunidad o una forma de ver cómo mejorar lo que estás haciendo. O de aplicar una idea que puede ser interesante.

¿Tienes ganas de que te compre una multinacional?

Mi propósito es seguir avanzando, y tener testimonios como los que he dicho, siempre que lo que ocurra nos ayude a extender nuestra misión o a hacerla más grande, bienvenido sea.

Sigue leyendo si quieres hacer un test para saber cuáles son tus vulnerabilidades en el ámbito de la ciberseguridad, y también para saber que es la extraversión, el psicoticismo, el neuroticismo, y cómo influyen en tus decisiones y errores.

"si bien es cierto que en todos los perfiles psicopáticos se tiene un alto psicoticismo, Tener psicoticismo alto no es malo. Por ejemplo, es común que los perfiles que se dedican a profesiones u oficios cargados de riesgo tengan un nivel alto, como los neurocirujanos o los bomberos. Es la relación con los miedos y con los afectos"

Para ayudar en la tarea de detectar vulnerabilidades, TechHeroX ha desarrollado un mini-test anónimo en colaboración con la Unidad de Análisis de Inteligencia de La SEI (Escuela de Inteligencia Económica) de la Universidad Autónoma de Madrid (UAM). “Las personas son el eslabón más débil en los ciberataques, hasta que le das el arma del autoconocimiento y la formación”, insiste Mosqueda. Aquí te dejamos el test por si quieres averiguar cuál es tu vulnerabilidad: https://techheroxbot.typeform.com/to/pplRCO7B

Eugenia Hernández, fundadora de la consultora PRIME PROJECT, analista de inteligencia y profesora de inteligencia, seguridad y defensa en varias universidades y en perfilado indirecto de personalidad con fines HUMINT y directora de la Unidad de Análisis de Inteligencia de La_SEI, Unidad de Inteligencia, propone el modelo creado por Eysenck para conocernos, cuyo principio es entender cómo es la interacción que tenemos entre los seres humanos. El modelo habla de tres dimensiones de personalidad, ninguno negativo, y que todos tenemos incorporados en diferentes proporciones: Psicoticismo (P), Extraversión (E) y Neuroticismo (N), abreviado por sus siglas como PEN, que explican las diferencias individuales conductuales de la estructura de la personalidad. Las distintas combinaciones de estas valencias determinan a qué tipo de señuelo es más proclive a caer.

"Una persona con alta extraversión, alto neuroticismo y bajo psicoticismo, un perfil claramente sociable, extravertido, con una emocionalidad alta, tendrá una mayor vulnerabilidad ante una oferta irrepetible de Black Friday"

Extraversión- Intraversión: por un lado, están las personas con una alta actividad interna que necesitan poca estimulación del exterior, y por otro, quienes, desde un punto de vista biológico, necesitan recibir estímulo externo para que su actividad neuronal o interna se active.

Neuroticismo: es la emocionalidad y viene de serie. Puede ser de nivel alto o bajo y depende de diversos factores. Por ejemplo, el tiempo que tardamos en recuperar la estabilidad tras una discusión o recibir una mala noticia.

Psicoticismo: la más difícil porque tiende a tener mala fama, pues la gente asocia psicoticismo con psicopatías. Pero si bien es cierto que en todos los perfiles psicopáticos se tiene un alto psicoticismo, tener psicoticismo alto no es malo. Por ejemplo, es común que los perfiles que se dedican a profesiones u oficios cargados de riesgo tengan un nivel alto, como los neurocirujanos o los bomberos. Es la relación con los miedos y con los afectos. Una pulsión biológica que te llevaría a meterte a un edificio en llamas si fuese necesario, para salvar a alguien.

¿Qué ocurre con las dimensiones del modelo de Eysenck? Que cuando las mezclamos, tenemos los distintos tipos de personalidad, y los cibercriminales podrían identificar a qué ciberataques son más vulnerables algunos de ellos.

Una persona con alta extraversión, alto neuroticismo y bajo psicoticismo, un perfil claramente sociable, extravertido, con una emocionalidad alta, tendrá una mayor vulnerabilidad ante una oferta irrepetible de Black Friday, pues su personalidad tiene tendencia a la actuación inmediata, a la compra por pulsión. En cambio, en una persona con una intraversión alta, es decir, de extraversión baja, con un alto neuroticismo y un bajo psicoticismo, eso no va a funcionar, pero el email de phishing con la historia de “una persona vulnerable necesita tu ayuda” será una bandera roja para ellos.