El Instituto Nacional de Ciberseguridad de España (Incibe) ha lanzado un aviso de alta importancia (nivel cuatro sobre cinco posibles) dirigido a la ciudadanía en el que alerta de una nueva campaña de correos electrónicos maliciosos (phishing).

En esta ocasión, los ciberdelincuentes están suplantando la identidad de la Fábrica Nacional de Moneda y Timbre (FNMT), simulando enviar un certificado digital que en realidad esconde un malware.

La FNMT, adscrita al Ministerio de Hacienda, es el prestador de servicios de certificación de España por lo que los responsables de esta campaña se aprovechan de esta condición y además emplean la técnica de email spoofing. Esta táctica consiste en falsificar la dirección de correo electrónico del remitente para que parezca provenir de una fuente de confianza, en este caso la FNMT, resultando más convincente para los usuarios y aumentando así exponencialmente sus posibilidades de éxito.

Así es esta campaña de phishing y el malware que difunde

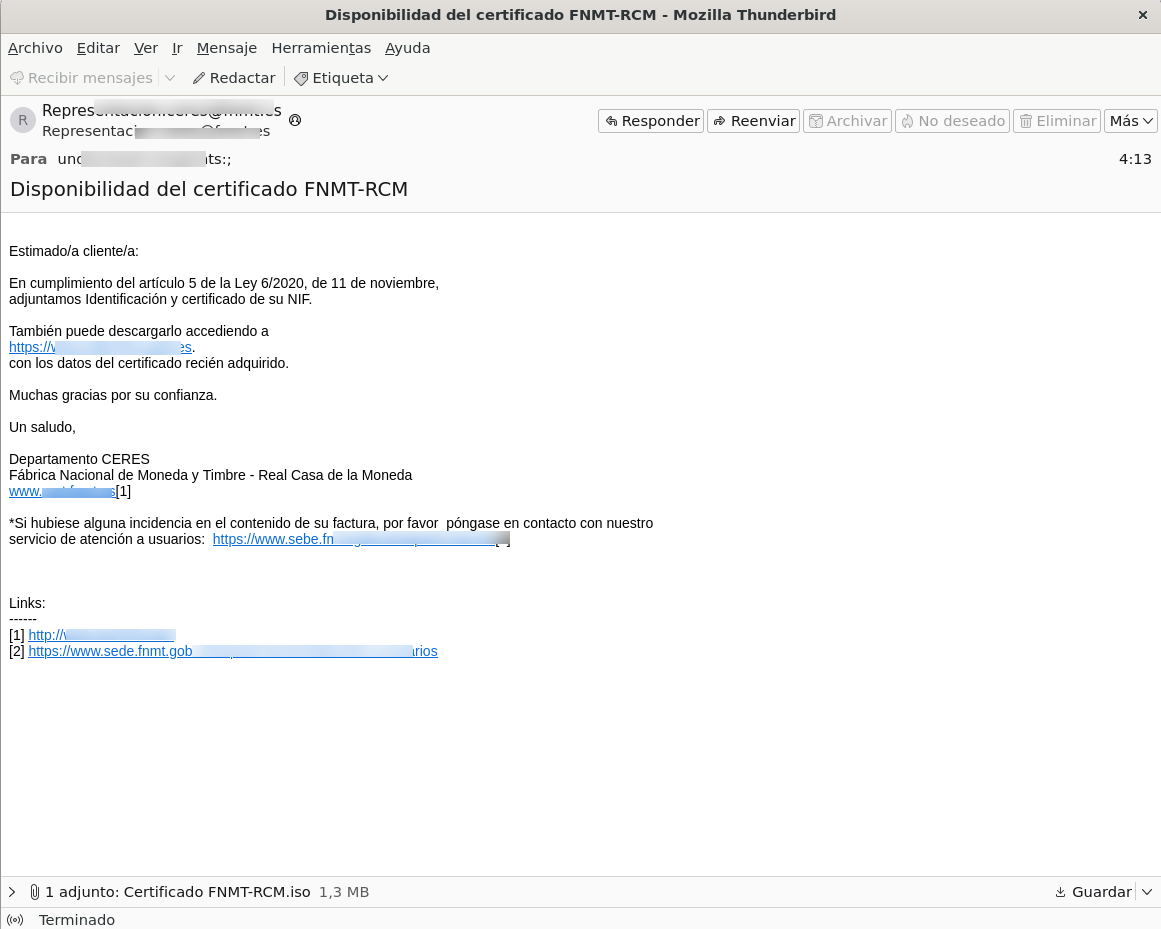

El asunto que se ha detectado en esta campaña de phishing es 'Disponibilidad del certificado FNMT-RCM', si bien no se descarta que puedan utilizarse otros distintos, indica el Incibe en su aviso, donde ha compartido una captura del correo electrónico malicioso.

Como se puede observar en la captura y explica el Incibe, el mensaje del correo informa al destinatario que ya puede disponer de la identificación y certificado de su NIF, supuestamente adjunto en dicho correo para su descarga o a través de la URL que se proporciona.

"Al pulsar sobre el archivo adjunto, este se descargará a la carpeta configurada por defecto que normalmente suele ser la carpeta de 'Descargas'. Una vez descargado, si este se ejecuta, el dispositivo quedaría infectado por el malware 'GuLoader/VIPKeyLogger' que tiene el objetivo de tomar el control del dispositivo infectado, robar información personal de la víctima y utilizar esta para cometer otro tipo de fraudes", advierte el Incibe. Además, apunta que el malware de esta campaña es un virus troyano de extrema peligrosidad (10/10), según muestran los análisis de Virus Total y Triage.

Cómo actuar si se ha descargado el malware

En caso de haber sido objetivo de esta campaña y de haber caído en la trampa, descargando y ejecutando el archivo, el Incibe recomienda seguir las siguientes medidas:

- Desconectar de internet el equipo que haya podido verse infectado para evitar que el malware pueda propagarse a otros dispositivos de la red doméstica.

- Utilizar un antivirus para realizar un análisis exhaustivo del dispositivo en busca del malware. Si la infección persiste, considerar formatear el equipo o restablecerlo de fabrica para desinfectarlo por completo.

- Recopilar todas las evidencias que sean posibles para interponer una denuncia ante las Fuerzas y Cuerpos de Seguridad del Estado.